Garantimos a Segurança de identidade

‘Nunca confie, sempre verifique’ é imperativo ao examinar as vulnerabilidades criadas pelos muitos pontos de entrada e caminhos atravessados por múltiplas identidades.

O ditado ‘nunca confie, sempre verifique’ do Zero Trust também deve abranger identidades não humanas (Entidades Não Pessoais). Todas as chamadas dessas identidades de máquina buscando acesso a recursos de rede devem ser protegidas.

Empoderamos entidades com melhores soluções de cibersegurança

A OSL IT service oferece soluções amplas que protegem sua instituição contra as ameaças mais recentes e protegemos a identidade, dispositivos, aplicativos, redes, nuvem e dados

Pontos de extremidade seguros

Endpoints comprometidos podem ser usados por invasores para ignorar autenticação forte. Como tal, é essencial colocar controles em prática que garantam que apenas processos aprovados possam acessar os armazenamentos de credenciais. Isso depende da higiene básica de implementar o menor privilégio e remoção de direitos de administrador local no endpoint.

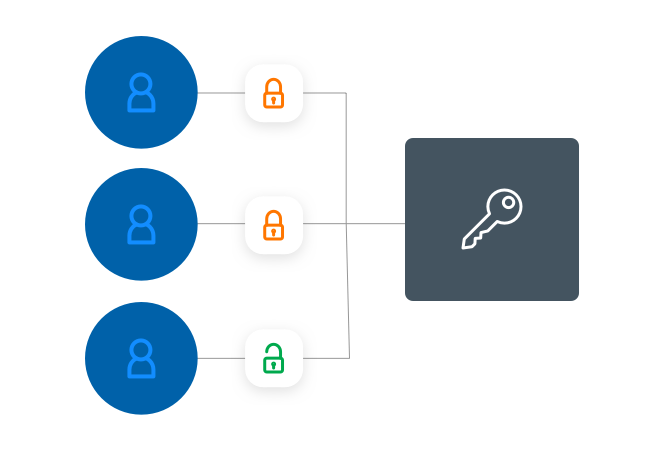

Acesso Seguro a Aplicativos

Autenticação forte e adaptável e aprovação e autorização contínuas fornecem a base para proteger o acesso da equipe aos aplicativos. Essa mudança de controles de rede para controles de identidade cria uma melhor experiência do usuário e aumenta a produtividade. Capacite os membros da equipe enquanto mantém os agentes maliciosos afastados.